PUBLIC VISE : WEB-DEVELOPPEUR WORDPRESS

Dans le monde de l'attaquant, toutes les vulnérabilités et tous les exploits potentiels agissent dans l'intérêt du pirate informatique - ni pour le vôtre, ni pour le mien. Cela inclut les piratages WordPress.

Pour la plupart, les piratages WordPress peuvent être assez compliqués, et si vous n'avez pas de sauvegarde, un site piraté fera pleurer un adulte comme un bébé.

13 pires pratiques de sécurité dans WordPress

Les piratages WordPress se produisent tout le temps. Pour protéger votre site WordPress des cybercriminels, vous devez éviter de sombrer dans les mépris des pires pratiques de sécurité de WordPress . Quand un site WordPress diffuse les pires pratiques de sécurité, vous pouvez être rassuré, les méchants feront toujours la queue pour écouter.

Les pires pratiques de sécurité de WordPress incluent:

- Pas ou peu de maintenance WordPress (pas de mise à jour du noyau, du plugin ni des thèmes).

- Pas de sauvegarde de la base de données et des fichiers.

- Absence de vérification des programmes malveillants, d’analyses de sécurité, de plug-ins de sécurité (ou de services) et de surveillance de la sécurité.

- Échec de limiter les tentatives de connexion.

- Échec de l'utilisation de SSL sur l'ensemble du site.

- L'utilisation de mots de passe faibles.

- Utilisation du compte administrateur de l' utilisateur par défaut au lieu d'un nom personnalisé.

- Ajouter trop d’administrateurs (soyez prudent lorsque vous donnez des privilèges à un utilisateur).

- Ne pas utiliser l'authentification à deux facteurs (2FA).

- Utilisation de plugins et de thèmes provenant de sources peu fiables.

- Échec d'utilisation de la dernière version de PHP.

- Défaut d'utiliser un pare-feu.

- Utiliser un hébergement mutualisé ou de qualité médiocre.

Bien que la liste ci-dessus ne soit pas exhaustive - du côté positif, elle fournit une base de référence sur laquelle s'appuyer. Pour clarifier, s’éloigner des pires pratiques de sécurité de WordPress peut améliorer votre posture de sécurité. De plus, si vous adoptez les meilleures pratiques en matière de sécurité , vous pourrez réduire à néant les prouesses d'écoute des malfaiteurs.

Outils automatisés

De nombreuses petites entreprises ont des budgets limités et une connaissance insuffisante de la sécurité. En d'autres termes, cette combinaison néglige souvent la sécurité du site Web en tant que priorité essentielle. Peut-être que votre petite entreprise ou votre startup utilise WordPress. Vous pouvez même ne pas savoir sur quelle plate-forme votre site Web fonctionne. Si vous n'avez pas la moindre idée de ce qui alimente le site Web de votre société, vous pouvez demander à votre concepteur Web, interroger BuiltWith ou utiliser une extension de navigateur telle que Whatruns .

La facilité relative à attaquer une petite entreprise est devenue telle qu’elle vaut aujourd’hui plus de temps et d’efforts pour un pirate, en particulier lorsque de petites entreprises ne corrigent pas les vulnérabilités connues que les pirates peuvent utiliser pour automatiser la recherche et l’exploitation. .

- Scott Ikeda, Magazine CPO

Avec la facilité et l'utilisation d'outils de vulnérabilité automatisés, il est facile pour les entreprises (de toutes tailles) d'être ciblées par des pirates. Rappelez-vous ceci: pour les cybercriminels, les piratages WordPress sont un jeu d'enfant quand les pires pratiques de sécurité entrent en scène.

WordPress est un CMS chaud

Fin mai 2003, j'ai vécu la naissance de WordPress 0.70. Pas de plugins. Zéro widgets. Aucune vérification orthographique. Seize ans plus tard, ce CMS particulier est indéniablement devenu l'amour de ma vie d'écrivain! Son évolution au fil du temps a été rien de moins que Olympian.

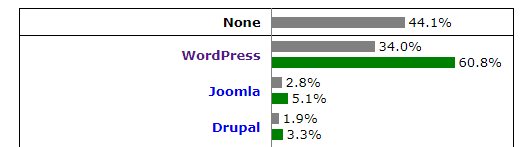

WordPress est actuellement l'un des systèmes de gestion de contenu à la croissance la plus rapide. Au moment de la rédaction de cet article, WordPress est utilisé par 34% des sites Web et détient une part de marché de 60,7% pour les systèmes de gestion de contenu (voir la figure 1). BuiltWith répertorie au moins 24 808 989 sites Web dynamiques utilisant WordPress. De plus, plus de 800 nouveaux sites sont construits chaque jour et plus de 55 000 plugins .

Règle des contrôles et équilibres

Passer des pires pratiques de sécurité aux meilleures pratiques de sécurité revient à reconnaître qu'un éléphant a coexisté avec vous dans la salle. Cette entité magnanime de douze tonnes que vous ignoriez auparavant s'est matérialisée et a pris vie.

En attendant, vous devez prévoir de retirer cette créature géante de la pièce. De plus, il est absolument essentiel de commencer à garder un œil sur tous vos actifs numériques. Cela inclut le site Web de votre entreprise. En d'autres termes, l'implication de la société dans la sécurité des sites Web est cruciale. Pour clarifier, si vous avez engagé un consultant ou un organisme externe pour gérer votre site, vous devez également faire appel à un employé interne pour piloter le navire. Surtout, rappelez-vous ceci: la capacité d'agir sur la connaissance, c'est le pouvoir. Indéniablement, autrement dit, les freins et contrepoids devraient toujours régner.

WordPress Hacks

Les attaquants peuvent pirater votre site de plusieurs manières. Avec WordPress, qui alimente 34% (voir la figure 2) d’Internet , les malfaiteurs recherchent toujours des moyens d’exploiter les vulnérabilités de WordPress. Que ce soit via des points faibles communs tels que des commentaires, des formulaires de contact, des anciennes versions non sécurisées de WordPress, des plugins, des thèmes ou des mots de passe faibles, les pirates informatiques s'emparent de toute opportunité qui repose sur une mentalité d' installation et d'oubli .

Selon un récent rapport Sucuri , WordPress a été victime de 90% des cyberattaques sur les CMS en 2018 (contre 83% en 2017). Sucuri a également noté d'autres découvertes clés dans les exploits du CMS liées à un déploiement inapproprié, à des problèmes de configuration de la sécurité, à un manque de connaissances ou de ressources en sécurité, à la maintenance globale du site par les webmasters ou à une authentification et une gestion de session défectueuses. Pour clarifier, une approche passive de la sécurité de site Web peut vous laisser non équipé et sans méfiance vis-à-vis des piratages WordPress qui se sont produits. Sans parler des semaines qui peuvent saigner en mois, et des mois peuvent s'écouler en années avant qu'un incident ne soit découvert. Dans le monde de l'attaquant, toutes les vulnérabilités et exploits potentiels vont dans le sens de leur avantage.

Construire un état d'esprit de sécurité

À présent, vous vous demandez probablement comment retirer l'éléphant de la pièce. Pour commencer, les éléphants ne peuvent évidemment pas passer à travers la porte. Vous devrez abattre le mur, faire sortir l'éléphant, puis reconstruire le mur. C’est la même chose dont vous avez besoin pour aborder l’utilisation des pires pratiques de sécurité de WordPress .

À l'heure actuelle, si vous avez un site WordPress optimisé par une mentalité de mise en place et d'oubli , il est temps de nettoyer les excréments. Premièrement, pour minimiser les risques de piratage WordPress, vous devez utiliser les meilleures pratiques de sécurité de WordPress (en inversant les 13 pires pratiques de sécurité répertoriées ci-dessus):

Les meilleures pratiques de sécurité WordPress incluent:

- Maintenance WordPress (mettez toujours à jour le noyau, les plugins et les thèmes WordPress).

- Toujours sauvegarder la base de données et les fichiers.

- Implémentez des contrôles de programmes malveillants, des analyses de sécurité, des plugins de sécurité (ou services) et une surveillance de la sécurité.

- Limiter les tentatives de connexion.

- Utilisez SSL sur tout le site.

- Activer les mots de passe forts.

- Supprimez le nom d'utilisateur admin par défaut et remplacez-le par un nom personnalisé.

- Limitez les administrateurs (soyez prudent lorsque vous accordez des privilèges utilisateur).

- Utilisez une authentification à deux facteurs (2FA).

- Ne téléchargez que des plugins et des thèmes de sites réputés.

- Utilisez la dernière version de PHP.

- Utilisez un pare-feu.

Deuxièmement, vous devez évaluer vos besoins en hébergement dans un esprit de sécurité. Ne laissez jamais toutes les décisions d'hébergement avec votre consultant ou votre concepteur de site Web. Le plus souvent, ils ne disposent pas de l’expertise en sécurité nécessaire pour renforcer et maintenir les réseaux de votre entreprise. En d'autres termes, vous devriez avoir un employé interne qui connaît bien WordPress, MYSQL et PHP pour gérer les contrôles. De plus, la meilleure option serait de faire appel à un administrateur système pour gérer votre site Web ou acheter un hébergement WordPress géré.

N'oubliez pas de surveiller les plugins WordPress

Avec autant de vulnérabilités découvertes en permanence dans les plugins WordPress, une mentalité de mise en place et d'oubli associée aux pires pratiques de sécurité peut s'avérer désastreuse.

Les cybercriminels recherchent activement de nouvelles vulnérabilités dans les systèmes de gestion de contenu populaires tels que WordPress et Drupal, ainsi que des plug-ins populaires disponibles sur de nombreux sites Web. Une vulnérabilité non corrigée dans le CMS ou les plug-ins associés fournit un point d'entrée aux attaquants afin de compromettre le site Web en injectant du code malveillant et en affectant les utilisateurs non avertis visitant ces sites. - Prakhar Shrotriya, Zscaler

Des exemples récents incluent les redirections malveillantes de WP Live Chat Support et Convert Plus, qui ont permis à des attaquants non authentifiés de créer des comptes avec des privilèges d'administrateur. De plus, le mois dernier, des chercheurs ont averti que le très populaire plug-in WP Database Backup pourrait laisser les attaquants prendre le contrôle du système d'exploitation de la victime! Bien que cette faille ait été corrigée depuis (à partir de la version 5.2), la possibilité qu’un plug-in déclenche une injection de commande de système d’exploitation devrait faire des ravages dans le dos.

Dans les versions non corrigées de WP Database Backup, un attaquant peut injecter des commandes du système d'exploitation de manière arbitraire, qui sont ensuite exécutées lorsque le plug-in effectue une sauvegarde de base de données. Les commandes injectées persisteraient jusqu'à ce qu'elles soient supprimées manuellement, en s'exécutant à chaque fois qu'une sauvegarde est exécutée. - Mikey Veenstra, Wordfence

L'exemple ci-dessus illustre pourquoi il est impératif de mettre à jour les plugins très rapidement. En outre, vous devez toujours supprimer les plugins inutilisés et éviter les plugins abandonnés.

C'est l'heure de la conclusion

Comme je l'ai indiqué ci-dessus, tous les sites Web de petite entreprise (y compris les startups) doivent rejeter cette mentalité de mise en place et d'oubli . Le plus important est de retirer l'éléphant de la pièce en développant et en maintenant un état d'esprit sain en matière de cybersécurité. De même, vous devez toujours appliquer les meilleures pratiques de sécurité. En vérité, nous sommes tous connectés… en gardant votre site Web en bonne santé et heureux, vous redonnerez en retour à Internet son intégrité.

Source :tripwire

---***---

/image%2F2647755%2F20190518%2Fob_d3ba56_giphy-2.gif)

/image%2F2647755%2F20190720%2Fob_543cd3_00-computer-keyboard-200816.jpeg)

/image%2F2647755%2F20190701%2Fob_5d3728_30625884-m.jpg)

/image%2F2647755%2F20190628%2Fob_7d9164_maxresdefault-1.jpg)

/image%2F2647755%2F20190628%2Fob_10f22c_what-is-ransomware.png)

/image%2F2647755%2F20191213%2Fob_7aeb23_virtualbox-6-1-officially-released-wit.jpg)

/image%2F2647755%2F20191213%2Fob_ea3320_chip.png)

/image%2F2647755%2F20191213%2Fob_7c8939_64063315c2c194e4.jpeg)

/image%2F2647755%2F20191202%2Fob_a3a8f1_opensuse-leap-15-0.jpg)

Commenter cet article